«Лента.ру» публикует вторую часть монолога хакера Ares — о знакомстве с Эдвардом Сноуденом, публикациях WikiLeaks и его основателе Джулиане Ассанже, о целях и методах современных кибервзломщиков, а также о нелегальных торговых площадках в анонимной сети Tor.

Об отношении к разоблачениям WikiLeaks и Джулиану Ассанжу

К WikiLeaks и его основателю Ассанжу я отношусь скорее нейтрально-положительно. На мой взгляд он, как в известной пословице, та самая щука, что не дает дремать карасям. Кто-то же должен приводить в чувство лживых политиков.

«Компьютерное подполье. Истории о хакинге, безумии и одержимости» — книга журналистки Сьюлетт Дрейфус, написанная при участии Джулиана Ассанжа. В ней рассказываются истории известных хакеров из США, Австралии и Великобритании.

Далеко не все знают, что Ассанж в прошлом сам был весьма известным хакером под ником Mendax. А еще он выступил соавтором замечательной книги о хакерах «Компьютерное подполье. Истории о хакинге, безумии и одержимости», которую я рекомендую почитать всем интересующимся.

Сегодня многие придерживаются теории о том, что Ассанж сотрудничает с Россией и специально публикует компрометирующие факты о кампании Хиллари Клинтон. Но мне кажется, ему нет абсолютно никакого смысла делать что-то за деньги, просто сейчас его действия совпадают с интересами Москвы.

Джулиан Ассанж

По мнению Ares, Ассанж не сотрудничает с российскими властями и просто не хочет, чтобы «однозначно негативный персонаж Хиллари Клинтон стала президентом».. Фото: Tolga Akmen / Zumapress / Globallookpress.com

Он копает под Клинтон не для того, чтобы победил лояльный к России Трамп, а чтобы однозначно негативный персонаж Хиллари Клинтон не стала президентом и не продолжила распространять кровавую демократию в мире.

Об отношении к Сноудену

Эдвард Сноуден — удивительный человек, и мало кто решится повторить то, что сделал он. Я познакомился с ним по ходу общения с пользователями своего приложения Intercepter. Они время от времени обращаются ко мне с вопросами и предложениями. В середине 2012 года один из них довольно активно слал отчеты об ошибках и нюансах работы программы при анализе большого объема трафика. В итоге за несколько месяцев переписки я внес в Intercepter немало улучшений, и все благодаря ему. После этого общение прекратилось.

Я пытался связаться с ним в первой половине 2013-го, но он больше не отвечал. А уже после того как о Сноудене узнал весь мир, я просматривал старую почту и обратил внимание на адрес того самого пользователя. Представьте мое удивление, когда я увидел, что письма приходили с адреса ed_snowden@lavabit.com. Вот такая история.

Вообще, должен признать, что раскрыть детали тайной слежки своего государства ради личных идеалов и на долгие годы усложнить себе жизнь — это очень смелый поступок. Для всего мира Сноуден — герой, но в США с ним согласны далеко не все. Не могу сказать, что для меня он однозначно герой, скорее редкий феномен.

Я ничего не знаю о его текущих делах, но полагаю, он слишком идейный и независимый человек, чтобы работать на ФСБ. Правда, не исключаю, что он мог сообщить российским спецслужбам какую-нибудь важную информацию в обмен на спокойное и безопасное проживание в стране.

О собственной программе Intercepter

В 2006 году я искал инструмент с особым функционалом, но так и не нашел, так что решил написать его сам. Спустя два года я бесплатно выложил Intercepter в сеть и с тех пор продолжаю его регулярно обновлять.

Intercepter-NG — универсальное приложение для сканирования сетевого трафика и дешифровки ключей. Позволяет перехватывать переписку пользователей, совершать MITM-атаки и подменять скачиваемые файлы.

Важно понимать, что приложением пользуются не только хакеры, для него существует масса абсолютно легитимных технических задач. А еще некоторые люди с его помощью решают свои жизненные проблемы. Например, один молодой человек подозревал свою супругу в неверности, но, получив доступ к ее переписке, убедился, что это не так. А другой выяснил, что его бизнес-партнер ведет нечестную игру и избежал финансовых потерь. Но я не призываю использовать свой инструмент в подобных целях и не пытаюсь оправдать вторжение в частную жизнь других лиц. Более того, пользуясь случаем, лишний раз напомню, что ответственность за свои действия нести лично вам.

Также не рекомендую пытаться пользоваться Intercepter, что называется, «на удачу», без понимания определенных компьютерных премудростей. Моя программа — это не волшебный «крякер» интернета, она не позволяет произвольно «ломать» кого угодно. Intercepter работает только в локальных проводных или беспроводных сетях и всего лишь позволяет сканировать трафик.

О целях современных хакеров

Современные киберпреступники нацелены на все, из чего можно извлечь выгоду. Причем они далеко не всегда пытаются похитить деньги, в ход идет, например, торговля платными премиум-аккаунтами на порносайтах или онлайн-кинотеатров. И если раньше самыми популярными направлениями были атаки на банки и кража кредитных карт, то сегодня совершенно нереальные масштабы приобретает тема локеров (вымогателей, блокирующих зараженное устройство — прим. «Ленты.ру») и шифровальщиков, а также заражение мобильных устройств.

Ares считает, что индустрия информационной безопасности отчасти сама виновата в том, что в мире появляется все больше вредоносных приложений.. Фото: David Becker / Reuters

Причем создателей тех же локеров вряд ли можно назвать хакерами. Как правило, это малограмотные программисты, клепающие полурабочие поделки. Но, понятное дело, есть и исключения. Примечательно, что индустрия информационной безопасности отчасти сама виновата в том, что в мире все больше и больше вредоносных приложений.

В отчетах различных антивирусных компаний зачастую приводится полный алгоритм работы вредоносного кода, а это уже немало. В итоге изучившие такой отчет молодые люди, знакомые с азами программирования, тут же пишут очередную подобную программу.

А еще примечательно то, что в начале и середине 2000-х, когда в хакерской тусовке были самые разные люди, даже те, кто занимался «чернухой», придерживались правила не работать по России и странам СНГ. Это нисколько не смягчает вины хакеров, но многомиллионного воровства из российских банков и организаций тогда не было. Ну или об этом открыто не говорили в прессе.

Раньше это считалось непатриотичным, а сегодня такое понятие кануло в Лету, и остался лишь хладнокровный корыстный расчет. Конечно, дело и в том, что 10 лет назад онлайн-банкинг в России не был так развит и популярен, но все же теперешнее отсутствие разделения «свой-чужой» тоже играет роль.

А еще в соцсетях и на площадках по продаже вещей вошли в моду шантаж и мошенничество, но это уже не хакерство, вполне себе рядовое преступление. Просто совершенное с помощью компьютера и интернета.

О возможностях хакеров и слежке спецслужб

Несмотря на расхожий стереотип о том, что хакеры могут следить за любым пользователем сети, у них в разы меньше возможностей по сравнению с государством. Они не могут прийти к провайдеру и по судебному решению или вообще без него потребовать перенаправить к ним трафик определенного человека для дальнейшего анализа.

Если же говорить о слежке спецслужб, то риск попасть в их поле зрения легко минимизировать. Не нарушайте законы и не публикуйте провокационные посты в соцсетях. Следить за кем-либо без веской причины не станут. Наверное, вы хотели узнать, как спрятаться от силовиков, если слежка уже установлена. Ничего нового тут сказать не могу. Нужно по максимуму использовать SSL (криптографический протокол для безопасной связи — прим. «Ленты.ру»), прокси, VPN и другие системы анонимизации. И желательно все это комбинировать, ведь если за вами следят спецслужбы, то лишь один из инструментов, скорее всего, не спасет.

О «темном» интернете и сети Tor

Если честно, я в глаза не видел весь этот черный рынок в Tor, о котором так много шума. Говоря простым языком, для меня Tor всегда был эдаким «браузером с прокси». Да, из любопытства я пару раз посещал какие-то ресурсы в зоне .onion, но не более, лично мне там делать нечего.

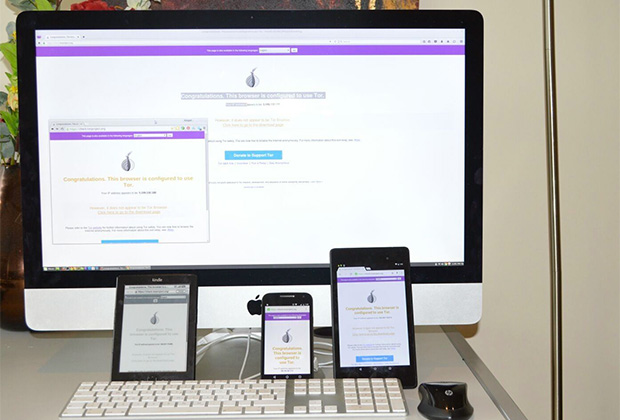

Ares полагает, что сегодня власти не могут установить прямой контроль над анонимной сетью Tor.. Фото: quora.com

А вообще, по-моему, гораздо важнее бороться с подонками, распространяющими наркотики на улицах среди детей, чем пытаться закрыть торговые площадки в интернете. Ведь прямого контроля над Tor не установить.

Можно пытаться блокировать на сетевом уровне, можно внедрять свои exit-ноды (последние в цепочке серверы Tor, выполняют роль передаточного звена между клиентом сети Tor и обычным интернетом — прим. «Ленты.ру») и получать контроль над некоторым объемом трафика, можно пытаться выследить отдельно взятых пользователей. Но в целом Tor определенно представляет сложность для властей.